Kybernetické dôsledky vojny na Blízkom východe ďaleko presahujú hranice regiónu. Hackerské skupiny napojené na Irán a širšie dopady konfliktu zvyšujú riziko pre organizácie aj mimo zasiahnutej oblasti. Tu sú oblasti, na ktoré by ste mali zamerať svoju pozornosť.

Vojna v Iráne trvala menej ako 24 hodín, keď došlo k historickému prvenstvu: úmyselnému útoku na komerčné dátové centrá. 1. marca iránske drony zasiahli tri zariadenia Amazon Web Services (AWS) v Spojených arabských emirátoch a Bahrajne, čím narušili kľúčovú cloudovú infraštruktúru a vyradili z prevádzky finančné aplikácie a podnikové nástroje nielen v celom Perzskom zálive, ale aj ďaleko od tohto regiónu. Útoky ukázali, že fyzická vzdialenosť od konfliktnej zóny nie je zárukou ochrany pred dopadmi kinetickej vojny.

Pre väčšinu organizácií sa však bezprostrednejšie riziko prejavuje v kyberpriestore a zahŕňa všetky druhy aktérov hrozieb. V priebehu niekoľkých hodín po americko-izraelskej operácii 28. februára sa vo veľkom počte zmobilizovali kyberaktéri prepojení s Iránom – jednotka 42 spoločnosti Palo Alto Networks napočítala viac ako 60 aktívnych pro-iránskych hacktivistických skupín. Tiež v priebehu niekoľkých hodín agentúry pre kyberbezpečnosť vo Veľkej Británii a Kanade varovali pred zvýšenou úrovňou hrozby. Netrvalo dlho a podobné varovania zopakovali Europol a americké Ministerstvo vnútornej bezpečnosti.

Hrozby a skupiny napojené na Irán

Vypuknutie fyzického konfliktu často vedie k nárastu počtu aj spektra zapojených kyberaktérov. Ako prvé sa často prejaví aktivita hacktivistov – hlučná a často sprevádzaná veľkými rečami. Operácie skupin pokročilých pretrvávajúcich hrozieb (Advanced Persistent Threat – APT), ktoré zahŕňajú prieskum a počiatočný prístup, prebiehajú paralelne alebo tesne za nimi. Akonáhle sú vytvorené oporné body a zmapované ciele, je pripravená scéna na to, čo mala operácia skutočne dosiahnuť, či už ide o špionáž, narušenie, sabotáž alebo iné ciele.

Hranice samozrejme nie sú vždy jasné a niektoré taktiky sa môžu používať súčasne: poškodenie webovej stránky alebo útok typu distributed denial-of-service (DDoS), ktorý vyzerá ako hacktivistická operácia na úrovni obťažovania, môže byť zámerným odvedením pozornosti od skutočného útoku, ktorý ticho zneužíva cieľ prostredníctvom iného vektora.

Skupiny spojené s Iránom patria medzi najaktívnejšie a najvynaliezavejšie skupiny na svete, ktoré sú prepojené so štátom, a ich ofenzívne kybernetické schopnosti a nástroje v poslednom čase dozreli. Hrozba je obzvlášť akútna pre organizácie, ktoré majú dodávateľské reťazce na Blízkom východe alebo iné väzby na tento región, nehovoriac o tých, ktoré sú tam závislé od cloudu.

Kampaň skupiny CyberAv3ngers proti vodárenským a kanalizačným spoločnostiam v USA a ďalších krajinách v roku 2023 ukázala, ako sa táto logika zameriavania na ciele uplatňuje v praxi. Zlovestná správa, ktorú útočník zanechal na napadnutých systémoch – „Boli ste hacknutí, preč s Izraelom. Každé zariadenie ‚vyrobené v Izraeli‘ je legitímnym cieľom CyberAv3ngers“ – vyzerala ako výstup hacktivistov, ale rýchlo sa zistilo, že skupina pôsobí pod vedením iránskeho štátu. Toto stieranie hraníc medzi identitou hacktivistov a operáciami podporovanými štátom, ktorých korene siahajú až k incidentu so spoločnosťou Saudi Aramco v roku 2012, má tiež svoje meno: „faketivizmus“.

Operačné prekrývania medzi rôznymi skupinami sú však ešte hlbšie. Výskumníci spoločnosti ESET už skôr zdokumentovali úzke prepojenia medzi viacerými aktérmi APT spojenými s Iránom. Najmä skupina MuddyWater úzko spolupracovala so skupinou Lyceum, podskupinou OilRig, a pravdepodobne pôsobila aj ako sprostredkovateľ počiatočného prístupu (IAB) pre iné skupiny spojené s Iránom.

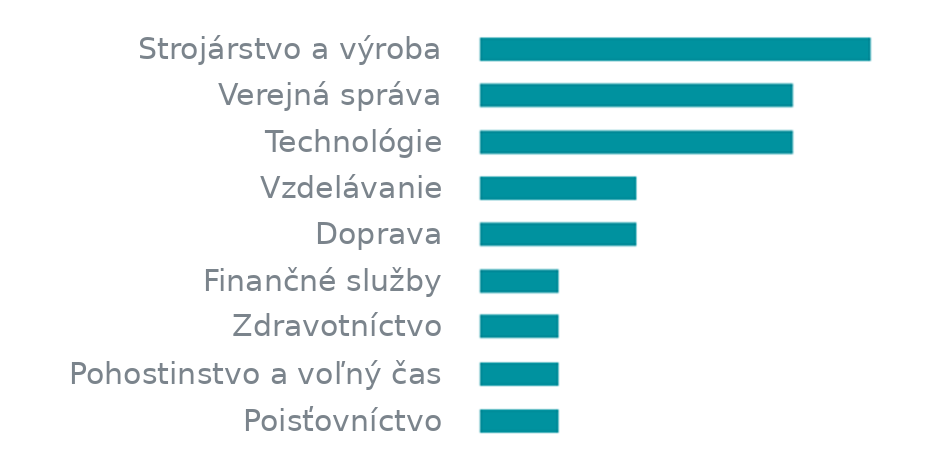

Situáciu ešte viac zamotáva fakt, že sa do boja na podporu Iránu zrejme zapojilo niekoľko proruských hacktivistických skupín a existujú správy o skupinách spojených s Iránom, ktoré spolupracujú s IAB na ruských fórach venovaných kyberkriminalite. To efektívne rozširuje nielen dostupné nástroje, ale aj škálu dosiahnuteľných cieľov. Kritická infraštruktúra je jednou z najvyhľadávanejších „trofejí“ všetkých druhov nepriateľov a najnovšie telemetrické údaje spoločnosti ESET ukazujú, že aktéri spriaznení s Iránom sa neproporčne zameriavajú na subjekty pôsobiace v oblasti strojárstva a výroby.

Graf 1: Odvetvia, na ktoré cielili APT skupiny napojené na Irán od apríla do septembra 2025 (zdroj: ESET APT Activity Report Q2 2025 – Q3 2025)

Okrem toho, ak je cieľom odplata, má pred vydieraním prostredníctvom ransomvéru zvyčajne prednosť ničenie. Malvér na vymazanie dát je bežnou súčasťou moderných operácií súvisiacich s konfliktmi. Súbežne s fyzickou vojenskou agresiou tento postup opakovane demonštrovali na Ukrajine skupiny napojené na Rusko.

Pokiaľ ide o útoky, ktoré útočníkom prinášajú najväčší efekt za vynaložené prostriedky, zvyčajne dominujú útoky zamerané na narušenie dodávateľského reťazca. Už v roku 2022 výskumníci spoločnosti ESET zdokumentovali, ako skupina Agrius spriaznená s Iránom nasadila deštruktívny wiper s názvom Fantasy prostredníctvom útoku na dodávateľský reťazec, ktorý zneužil izraelského vývojára softvéru a zasiahol ciele v rôznych odvetviach aj ďaleko za hranicami Izraela. Dosah útoku na dodávateľský reťazec môže zasiahnuť organizácie, ktoré nikdy neboli priamo terčom útoku a nemajú žiadnu zjavnú spojitosť s konfliktom.

Súvisiace riziko sa týka aj poskytovateľov spravovaných služieb (MSP) a ich zákazníkov. Taktiež v roku 2022 spoločnosť ESET zdokumentovala kampaň, v rámci ktorej útočník kompromitoval poskytovateľa MSP s cieľom získať prístup k svojim konečným cieľom. Útočníci sa nemuseli do svojich cieľov infiltrovať priamo. Namiesto toho sa inflitrovali prostredníctvom prístupových ciest MSP. Kampaň zorganizovala kyberšpionážna skupina MuddyWater, ktorá je v poslednej dobe významnou silou v iránskych APT kruhoch a prešla výrazným vývojom.

Skupina MuddyWater, ktorá bola kedysi známa hlučnými automatizovanými útokmi, sa v súčasnosti čoraz viac orientuje na nenápadnejšie a prepracovanejšie operácie zahŕňajúce priame zásahy do cieľových prostredí. Podobne ako niektoré iné skupiny napojené na Irán, aj MuddyWater prešla na osvedčenú techniku zneužitia legitímneho softvéru na vzdialený monitoring a správu (RMM). Týmto spôsobom sa skupina dokáže zamaskovať v legitímnej sieťovej prevádzke a sťažiť tak svoje odhalenie.

Skupina je tiež známa tým, že uprednostňuje interný spearphishing z už kompromitovaných schránok – e-maily z účtu kolegu namiesto externého odosielateľa – s vysokou mierou úspešnosti, a to z pochopiteľných dôvodov. Prílohy a odkazy v spearphishingu sú už dlho najpopulárnejšími technikami počiatočného prístupu medzi väčšinou APT skupín spojených s Iránom, vrátane OilRig a APT33. Využívanie známych softvérových zraniteľností však tiež nie je neznáme, ako bolo vidieť v nedávnej kampani Ballistic Bobcat.

MuddyWater zostáva v roku 2026 veľmi aktívna – minulý mesiac bezpečnostní výskumníci zo Symantec a Carbon Black identifikovali túto skupinu v sieťach viacerých amerických subjektov, vrátane letiska, banky a softvérovej firmy s väzbami na Izrael. Celkový objem ofenzívnych kybernetických aktivít aktérov spojených s Iránom však zatiaľ vo všeobecnosti nedosahuje úroveň intenzity aktivít, ktorú výskumníci spoločnosti ESET pozorovali po útoku na Izrael 7. októbra 2023. Môže to byť čiastočne vedľajším efektom takmer úplného odpojenia Iránu od internetu, ktoré z veľkej časti táto krajina zaviedla.

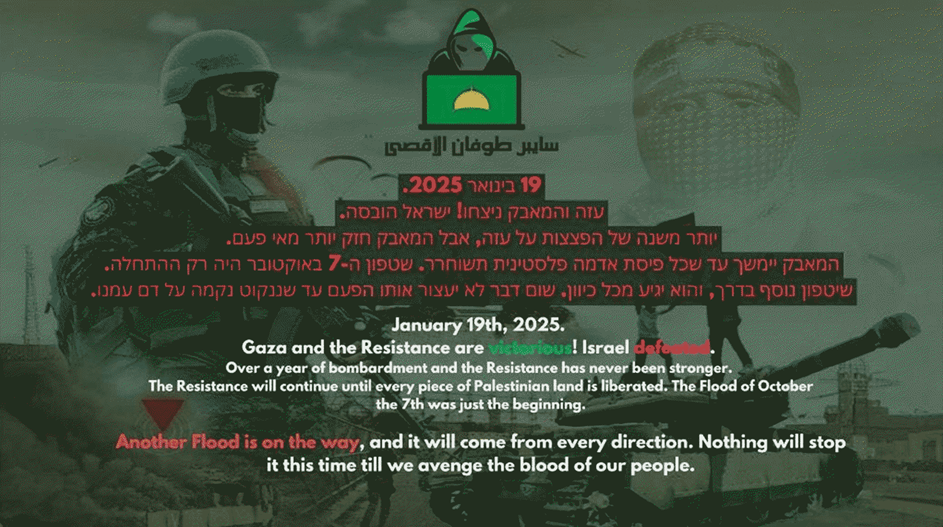

V každom prípade, ako uviedla aj skupina Google Threat Analysis Group (TAG) vo svojej analýze kybernetickej aktivity v súvislosti s vojnou medzi Izraelom a Hamasom, „kybernetické kapacity […] sú nástrojom prvej voľby“. Toto konštatovanie platí aj dnes – a potvrdil ho prvý veľký kybernetický útok od začiatku vojny, ku ktorému došlo 12. marca. Útok zameraný na vymazanie dát, ktorý uskutočnila proiránska hacktivistická skupina Hamdala na americkú spoločnosť Stryker pôsobiacu v oblasti zdravotníckej technológie, údajne spôsobil celosvetové vypnutie systémov tejto spoločnosti.

Obrázok 1: Pozadie pracovnej plochy nastavené wiperom CyberToufan, ktorý v januári 2025 zaútočil na 50 organizácií v Izraeli (zdroj: ESET APT Activity Report Q4 2024 – Q1 2025)

Ako zostať odolný: na čo sa zamerať

Hrozby siahajú od príležitostných DDoS útokov a kampaní zameraných na poškodenie webových stránok cez cielené útoky na vymazanie dát a kyberšpionáž s dlhým zotrvávaním v systéme až po poškodenie dodávateľského reťazca, ktoré nešetrí ani organizácie bez priameho prepojenia s konfliktom. Opatrenia uvedené nižšie budú väčšine bezpečnostných tímov známe. Zameriavame sa na miesta, kde aktéri spriaznení s Iránom v minulosti nachádzali slabé miesta.

Zistite, čo je vystavené riziku

Začnite identifikáciou a zabezpečením všetkého, čo je vystavené internetu: vzdialený prístup, webové aplikácie, brány VPN a zariadenia OT/ICS pripojené k internetu, ak vaša organizácia prevádzkuje takéto systémy. Predvolené prihlasovacie údaje by sa mali zmeniť na všetkých zariadeniach. Ak zariadenie nepodporuje silnú autentizáciu, zvážte, či by malo byť vôbec pripojené k verejnému internetu.

Kampaň CyberAv3ngers v roku 2023 bola zameraná na programovateľné logické kontroléry (PLC), ktoré stále mali predvolené heslá z výroby. Odporúčanie CISA rozoberá konkrétne použité techniky a stojí za to si ho podrobne prečítať, ak vaša organizácia prevádzkuje priemyselné riadiace systémy.

Obmedzte útočnú plochu

Prostredia OT/ICS predstavujú špecifickú výzvu: zariadenia nasadené pred desiatkami rokov bez ohľadu na bezpečnostné požiadavky, ktoré sa zriedka inventarizujú. Najviditeľnejšími problémami sú predvolené prihlasovacie údaje a vystavenie internetu, širším problémom však je, že mnohé z týchto systémov neboli nikdy navrhnuté tak, aby boli po nasadení zabezpečené.

Odpojte zariadenia OT/ICS od verejného internetu, kdekoľvek je to prevádzkovo možné. Kdekoľvek je to možné, nainštalujte všetky dostupné opravy, pretože zraniteľné zariadenia pripojené k internetu zostávajú jedným z najspoľahlivejších vstupných bodov pre útočníkov. Ak to nie je možné, vynúťte segmentáciu siete medzi prostredím IT a OT a stanovte referenčné hodnoty správania pre priemyselné protokoly, aby mohla abnormálna prevádzka spúšťať výstrahy.

Odstráňte slabé miesta

Väčšina iránskych skupín podporovaných štátom sa sústavne zameriava na kompromitáciu identít. Spoločné varovanie agentúr CISA, FBI a NSA z októbra 2024 zdokumentovalo ročnú kampaň, v rámci ktorej iránski aktéri využívali metódu „password spraying“ a „push-bombing“ pri viacfaktorovej autentifikácii (MFA) (zaplavovanie používateľov žiadosťami o prihlásenie, kým niekto jednu neschváli), aby prenikli do organizácií v oblasti zdravotníctva, štátnej správy, energetiky a IT. Po preniknutí dovnútra upravili registráciu MFA, aby si zaistili trvalý prístup, a získané prihlasovacie údaje predali na kriminálnych fórach.

Na boj proti tejto hrozbe zavádzajte MFA odolnú voči phishingu vo všetkých systémoch s externým prístupom a skontrolujte existujúce konfigurácie MFA, či neobsahujú neautorizované registrácie.

Skontrolujte svoj dodávateľský reťazec a prístup tretích strán

Skontrolujte všetky cesty prístupu tretích strán a iné cesty vzdialeného prístupu. Vzhľadom na to, že skupiny ako CyberAv3ngers sa špecializujú na izraelské zariadenia OT, skontrolujte, či niektoré z vašich zariadení nepatrí do tejto kategórie.

Ak využívate služby MSP, informujte sa, ako zabezpečujú svoje nástroje na vzdialený prístup a či v súvislosti s konfliktom prehodnotili svoje vlastné riziká. Využitie nástroja SimpleHelp skupinou MuddyWater u MSP ukázalo, že bezpečnostná situácia vášho poskytovateľa je v podstate súčasťou vašej útočnej plochy.

Dávajte si pozor na phishing

Keďže MuddyWater a ďalšie skupiny často využívajú prístupy zamerané na ľudí, najmä spearphishingové správy od napadnutých interných účtov, zamestnanci musia overovať všetky požiadavky prostredníctvom samostatných kanálov, najmä tie, ktoré sa týkajú prihlasovacích údajov, zmien prístupových práv, naliehavých „bezpečnostných aktualizácií“ a čohokoľvek, čo súvisí so súčasným konfliktom.

Útočníci používajú bežné nástroje umelej inteligencie nielen na generovanie sofistikovaných phishingových návnad, ale aj na ďalšie kroky v priebehu celého životného cyklu útoku, vrátane vyhľadávania zraniteľností a podpory vývoja malvéru.

Zmapujte si svoje závislosti v cloude

Zistite, na ktorých poskytovateľov softvéru ako služby (SaaS) ste závislí, a zistite, kde je ich infraštruktúra umiestnená. Aj keď vy sami neprevádzkujete cloudové prostredia na Blízkom východe, vaši poskytovatelia ich tam môžu prevádzkovať. Po výpadkoch AWS vydalo viacero dodávateľov, vrátane Snowflake a Red Hat, odporúčania týkajúce sa prechodu na záložný systém, čím efektívne pripomenuli svojim zákazníkom, že regionálne výpadky cloudu sa šíria cez dodávateľský reťazec spôsobmi, ktoré nie sú vždy viditeľné, kým niečo neprestane fungovať. AWS napríklad výslovne odporučil zákazníkom s cloudovými workloadmi na Blízkom východe, aby ich migrovali.

Pripravte sa na zničenie, nielen na krádež

Počas operácií v blízkosti konfliktov majú aktéri spriaznení so štátom tendenciu uprednostňovať programy na vymazanie dát pred ransomvérom. V každom prípade sa uistite, že aspoň jedna kópia kritických záloh je offline a izolovaná, a nie len replikovaná do inej cloudovej oblasti, ktorá môže zdieľať rovnaké základné závislosti.

Otestujte, či váš plán obnovy po havárii pokrýva výpadok cloudu v celej oblasti, pretože väčšina plánov je postavená na zlyhaní jednej zóny. Dôležité je overiť, či sa vaše zálohy skutočne obnovia, pretože wiper a iný škodlivý softvér sa niekedy zameriavajú konkrétne na zálohovacie systémy.

Všetko je dovolené

Situácia v oblasti hrozieb sa bude s vývojom konfliktu naďalej meniť. Hluk zo strany hacktivistov sa môže zintenzívniť alebo utíchnuť, zatiaľ čo operácie typu APT sa zvyčajne vyvíjajú pomalšie a na povrch vyplávajú neskôr. V tomto prostredí si najlepšie vedú spravidla tie organizácie, ktoré už predtým, ako sa hrozba stala akútnou, odstránili základné nedostatky. Ak ešte nie sú hotové základné úlohy (napríklad inventarizácia aktív), súčasná situácia je dostatočným dôvodom na ich urýchlenie.

Nakoniec, ak má vaša organizácia prístup ku kvalitným informáciám a výskumu v oblasti hrozieb, teraz je čas venovať im zvýšenú pozornosť.