Rozhodnutia administrátorov týkajúce sa detekcie a odstraňovania hrozieb komplikuje viacero faktorov. Medzi hlavné patrí únava z neustálych upozornení, ktoré vyplývajú z prehľadávania nespočetných detekcií a neporiadku na riadiacich paneloch. Zahltenie má svoje následky: ľudské, časové, bezpečnostné aj finančné. V reakcii na tieto problémy spoločnosť ESET sprehľadnila svoj XDR modul, čo prináša významné benefity manažérom aj administrátorom.

Nové funkcie v XDR nástroji ESET Inspect pomáhajú správcom zabezpečenia pri korelácii a detekcii so súvisiacimi entitami.

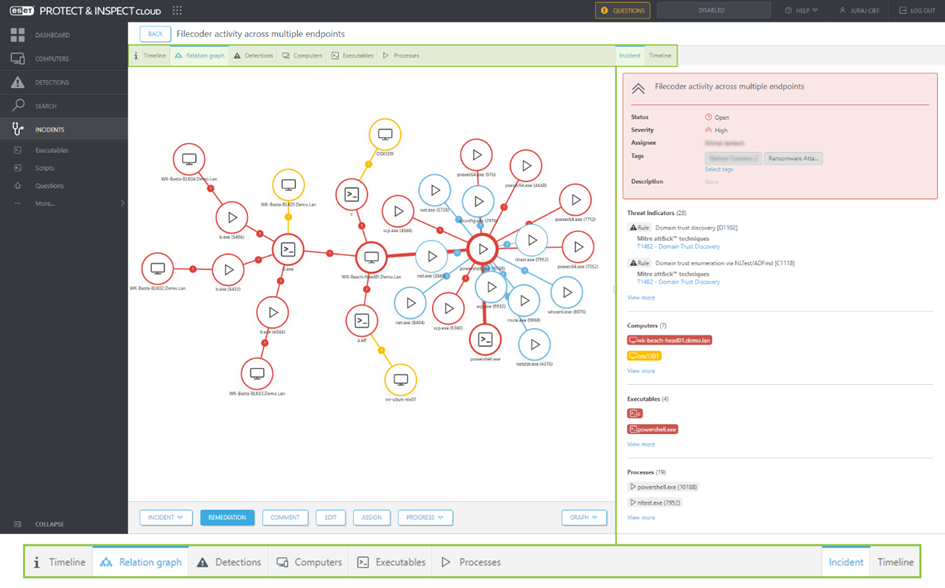

Obrázok 1: Správca incidentov (Incident Creator) zobrazuje viacero priorizovaných entít s cieľom znížiť počet upozornení a zjednodušiť rozhodovanie o možných hrozbách. Samotný incident zahŕňa informácie z časových ôs, grafu vzťahov, detekcie, spustiteľných súborov, procesov.

Vyšetrovanie incidentov cez optiku týchto súvisiacich entít nahrádza potrebu filtrovania veľkého počtu detekcií. Administrátor sa tak musí dostať hlbšie na úroveň detekcií súvisiacich s incidentmi, ako aj udalostí, ktoré detekcie spustili, iba v nevyhnutnom prípade.

ESET Inspect prináša takéto vylepšenia prostredníctvom novej funkcie Incident Creator (správca incidentov), ktorá vytvára koreláciu detekcií a entít. Rozpoznávaním vzorcov a inteligentným zoskupovaním kritických informácií do incidentov umožňuje správcom vizualizovať vzťahy medzi viacerými prioritnými entitami.

Rýchly prehľad – Incident Creator

Obrázok nižšie znázorňuje koreláciu entít (interakcie medzi nástrojmi, súbormi a dokonca aj systémami) vygenerovaných správcom incidentov Incident Creator. Bezpečnostný analytik tu môže rýchlo určiť súvislosť medzi detekciou škodlivého softvéru Filecoder (ransomvér) a inými incidentmi odhalenými riešením ESET PROTECT (našou univerzálnou platformou kybernetickej bezpečnosti).

V tomto prípade môže analytik, ktorý si prezerá riadiaci panel, okamžite získať prehľad o tom, čo sa práve deje, alebo sa už stalo. Prostredníctvom systému značiek a upozornení dokáže získať prioritný kontext týkajúci sa závažnosti a ďalších dôležitých informácií. V závislosti od úrovne pokročilosti je možné napríklad preskočiť taktiky, techniky a postupy zostavené z databázy znalostí MITRE ATT&CK a namiesto toho sa zamerať na počet dotknutých počítačov, alebo zistených spustiteľných súborov.

V strede zobrazenia vidíme aj konkrétny počítač (WK-BEACH-HEAD01.DEM.LAN) orámovaný červeným kruhom, ktorý označuje závažnosť detekcie (červená = hrozba, žltá = varovanie, modrá = informácia). Správca môže rýchlo identifikovať počet spustiteľných súborov a prebiehajúcich prioritných procesov, ktoré s nimi súvisia. Vynikajú tu dva spustiteľné súbory: (c.) a (powershell.exe). Na obrázku nižšie sú zvýraznené červenou farbou.

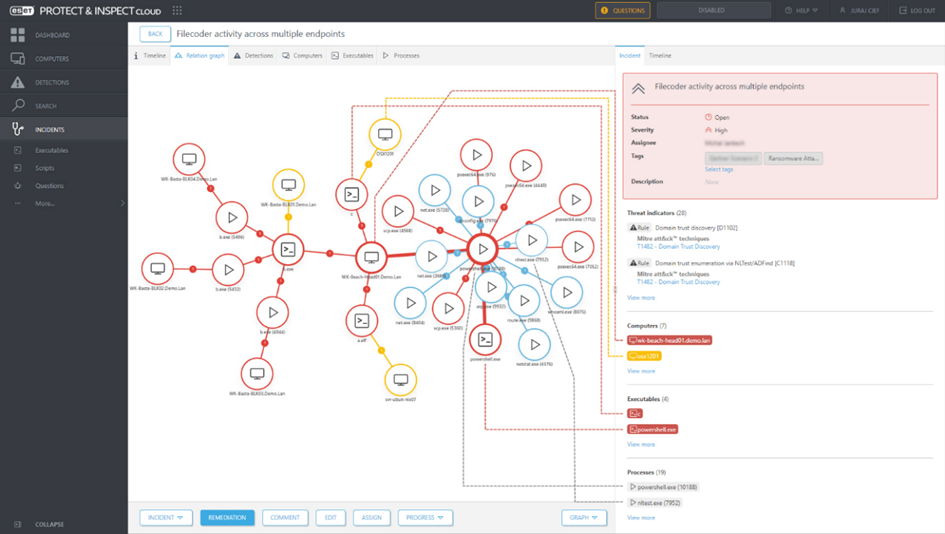

Obrázok 2: Entity priorizované v grafe incidentov sú dané do korelácie na riadiacom paneli (vpravo). Tu sú na rýchlejšiu orientáciu prepojené ďalšími šípkami.

Prehľadné zobrazenie panela s incidentami (vpravo) umožňuje promptné vyhodnotenie situácie. Pohľadom na graf od funkcie Incident Creator sa okamžite zjaví vektor šírenia infekcie. Administrátor môže vidieť incidenty, ktoré sa týkajú nielen počítačov so systémom Windows, ale aj počítačov so systémom Linux (Ubuntu Server) a macOS.

Na riadiacom paneli sú tiež jasne zvýraznené zneužité legitímne nástroje (modrou farbou), ako aj špecializované malvérové skripty a spustiteľné súbory* (červenou farbou). Vďaka tomu si správca ľahko spraví obraz o vzniknutej situácii, čo je veľkou výhodou pri rýchlej náprave a reakcii na incidenty, ale nápomocné aj pri neskoršej forenznej analýze.

*Kritický spustiteľný súbor vystupuje vo vzťahu aj k ďalšiemu počítaču, osx1201, ktorý je orámovaný žltou farbou (signalizujúcou varovanie).

Nekonečné hľadanie toho najlepšieho

Keďže nástroje na detekciu a reakciu, ani pracovníci, ktorí ich spravujú, nie sú lacní, spoločnosti logicky požadujú konkrétnu návratnosť investícií po nasadení takýchto riešení. Funkcia Incident Creator preto ponúka výrazné posilnenie analytickej logiky, ktorú potrebujú SOC tímy napríklad na zvýšenie zabezpečenia prostredníctvom zlepšených konfigurácií bezpečnostných produktov. Tie môžu použiť na zvýšenie schopnosti detekcie, alebo vytvorenie výnimiek vhodných pre ich špecifické prostredie na zníženie množstva hlásených incidentov. To si v konečnom dôsledku vyžaduje, aby zamestnanci využili svoje znalosti, spoľahlivú analýzu udalostí a správne stanovenie priorít pri rozhodovaní o bezpečnosti.

Správca, ktorý používa riadiaci panel s vizualizovanou koreláciou medzi jednotlivými faktormi, sa rýchlejšie učí, je sebavedomejší a kompetentnejší. Dokáže vidieť za hranice automatizovaných kategórií monitorovania a detekcií nájdených v produkte na ochranu koncových zariadení.

Zamestnávanie vs. vychovanie si špičkového administrátora (za správnu cenu)

Nábor vyspelých IT/SOC pracovníkov sa pre mnohých riaditeľov informačnej bezpečnosti a ich personalistov stal úlohou číslo jeden. Po nájdení kandidátov nastane nevyhnutný moment, keď je potrebné položiť kontroverznú otázku, či majú dostatok praktických skúseností s produktmi na detekciu, reakciu a spojenými procesmi, aby boli pre firmu užitoční.

Dôvody na opatrnosť sú rôznorodé – nech nástroje na detekciu a reakciu poskytujú akokoľvek dôležité informácie o sieti a koncových zariadeniach, ich používanie je náročné. Zaistiť si skúsených administrátorov je ešte ťažšie ako zaistiť si cenovo výhodné produkty.

Rozhodujúcou časťou rovnice sa tak stáva správny produkt, ktorý kombinuje komplexný prehľad a použiteľnosť s primerane nízkymi nákladmi na vlastníctvo (TCO) a funkciami podporujúcimi priebežný vývoj zručností pracovníkov. Mnohé z týchto kritických atribútov sa podrobne skúmajú pomocou hodnotení, ako je nedávny test EPR organizácie AV‑Comparatives za rok 2023. To, čo však rozhoduje o používateľskej skúsenosti správcov zabezpečenia, ktorých úlohou je poskytovať a zlepšovať ochranu vo vašej sieti, sú funkcie dodávané nástrojmi, ako je ESET Inspect.

Preklenutie rozdielu medzi zručnosťami v oblasti EDR, ktorými disponuje špičkový administrátor a začínajúci pri premene na profesionála, možno najlepšie vyriešiť poskytnutím prehľadu potrebného na klasifikáciu hrozieb a stanovenie priorít pri ich zmierňovaní. Najviac svojmu tímu v tomto smere pomôžete tak, že mu poskytnete nástroje znižujúce záťaž pri analýze a interpretácii údajov z riadiaceho panela pre detekciu a reakciu. Umožníte tak menej skúseným IT administrátorom pochopiť vzťahy medzi viacerými entitami.

Ľudská pridaná hodnota

Pri zložitejších hrozbách a incidentoch môže byť útok odhalený skôr, ako vzniknú veľké škody, len na základe vedomostí bezpečnostného analytika. Vyzbrojený pokročilou XDR technológiou, ako je ESET Inspect so správcom incidentov Incident Creator, má možnosť rýchlo kontextuálne vyhodnocovať závažnosť incidentov a to v rámci svojej rastúcej znalosti prostredia. Vďaka tomu a zaisteniu správneho filtrovania entít pri rekonštrukcii následností útoku od jeho začiatku do konca, sa zlepšujú skúsenosti, sieťový kontext administrátorov a zároveň sa sleduje stále napredujúci trend zabezpečenia.

Jednoducho povedané, ak bude riešenie detekcie a reakcie obsahovať optimalizovaný riadiaci panel, ktorý zahŕňa vytváranie incidentov, výsledné nabratie skúseností vašich IT pracovníkov a neustály pokrok vašej firmy smerom k lepšiemu zabezpečeniu budú pravdepodobne stáť za všetko vyvinuté úsilie.