Ako informácie z otvorených zdrojov (OSINT) pomáhajú zmapovať vašu digitálnu stopu a slabé miesta v zabezpečení?

Nech už je dôvod akýkoľvek, na internete trávime obrovské množstvo času a využívame takmer neobmedzené možnosti informácií, komunikácie a zdrojov. Niekedy nie je problém nejaké dáta nájsť, ale zistiť, čo je relevantné, pravdivé a dôveryhodné. Každý, kto pracuje s informáciami, musí vedieť odfiltrovať šum a rozpoznať, čomu sa dá veriť. To si vyžaduje metodický a premyslený prístup pri výbere a používaní zdrojov – a tiež vhodné nástroje, ktoré celý proces urýchlia.

A práve tu prichádza na rad OSINT. Skratka OSINT znamená „Open Source Intelligence“, teda informácie z otvorených zdrojov. Ide o zhromažďovanie a analýzu verejne dostupných údajov s cieľom získať použiteľné informácie. Novinári ich využívajú pri vyšetrovaní káuz a fact-checkingu. Firmy sa naň spoliehajú pri sledovaní reputácie či monitorovaní konkurencie. Výskumníci ho používajú v rámci svojich štúdií. V zásade platí: ak sa snažíte vyznať vo verejne dostupných dátach, už sa pohybujete vo svete OSINT-u. Samozrejme, OSINT má svoje využitie aj v kybernetickej bezpečnosti.

OSINT v kybernetickej bezpečnosti

To, čo sa pôvodne využívalo najmä v armáde a pri presadzovaní práva, sa stalo dôležitou disciplínou kybernetickej bezpečnosti. Bezpečnostným odborníkom umožňuje zhodnotiť riziká, odhaliť vystavené aktíva a pochopiť potenciálne hrozby. Výhody sú zrejmé: OSINT dáva organizáciám jasnejší obraz o ich digitálnej stope a pomáha im identifikovať slabé miesta skôr, než ich niekto zneužije.

Pentesteri ho napríklad využívajú vo fáze prieskumu (reconnaissance), aby našli vystavené domény alebo služby. Threat intelligence tímy sa naň spoliehajú pri sledovaní škodlivej aktivity na sociálnych sieťach alebo podzemných fórach. Medzitým červené aj modré tímy využívajú OSINT na testovanie toho, nakoľko je ich infraštruktúra viditeľná zvonka. OSINT zároveň bezpečnostným profesionálom umožňuje doplniť si obraz o útočníkoch – sledovaním ich taktík a vzájomnej komunikácie.

Samozrejme, tie isté techniky fungujú aj opačným smerom. Každý verejne prístupný údaj o organizácii je rovnako dostupný aj protivníkovi, ktorý môže OSINT využiť napríklad pri spearphishingových útokoch – ak pozná návyky obete či jej kolegov, je oveľa jednoduchšie pripraviť presvedčivejšiu návnadu.

Nástroje a techniky

OSINT špecialisti môžu využívať množstvo open source aj proprietárnych nástrojov, ktoré automatizujú zber a analýzu údajov. Niektoré z najčastejšie používaných sú:

- Shodan a Censys: základné nástroje medzi vyhľadávačmi pre zariadenia pripojené k internetu, ako sú routery či IP kamery. Pomôžu vám zistiť, čo je verejne vystavené a nemalo by byť – napríklad otvorené porty, vystavené API alebo nezabezpečené certifikáty. To pomáha identifikovať vystavené systémy v sieti organizácie.

- Maltego: nástroj na vizuálne mapovanie, ktorý prepája ľudí, domény a IP adresy, a tým odhaľuje skryté prepojenia.

- TheHarvester, Recon-ng, SpiderFoot: sady skriptov, ktoré zhromažďujú e-mailové adresy, subdomény, hosty, používateľské mená a ďalšie údaje z viacerých zdrojov (WHOIS, vyhľadávače, sociálne siete, verejné databázy). Sú veľmi užitočné vo fáze prieskumu pri penetračnom testovaní.

- OSINT Framework a OSINTCombine: nástroje, ktoré organizujú stovky bezplatných zdrojov podľa kategórií (webové vyhľadávanie, sociálne siete, vládne weby atď.), takže nováčikom aj skúseným analytikom uľahčujú nájsť správny nástroj na danú úlohu.

- Google Dorks a GooFuzz: pokročilé techniky vyhľadávania (s operátormi ako site: či filetype:), ktoré pomáhajú odhaliť citlivé údaje indexované vyhľadávačmi.

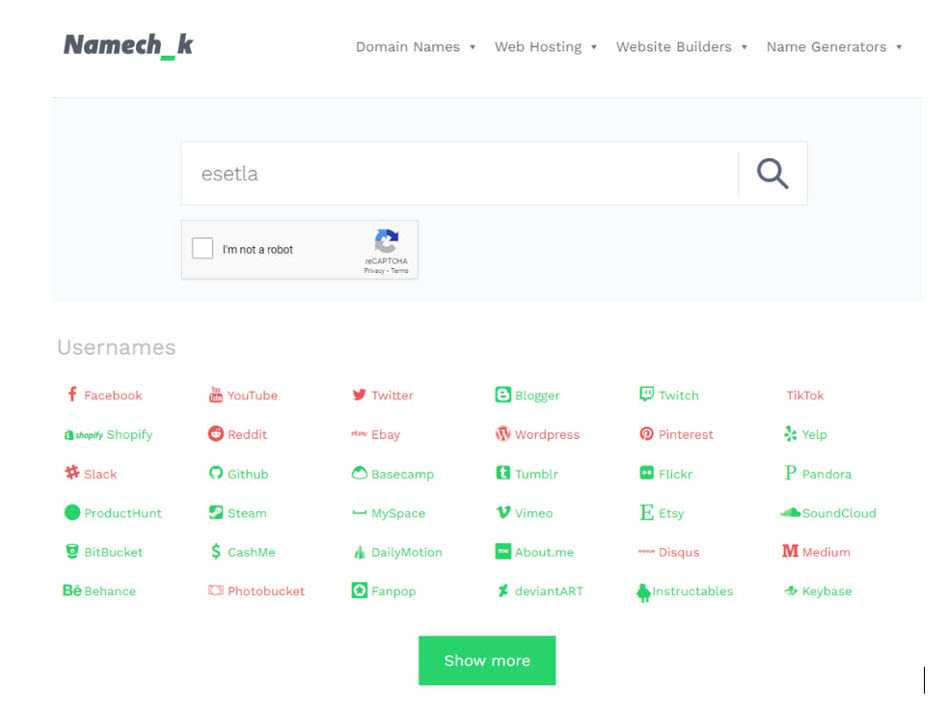

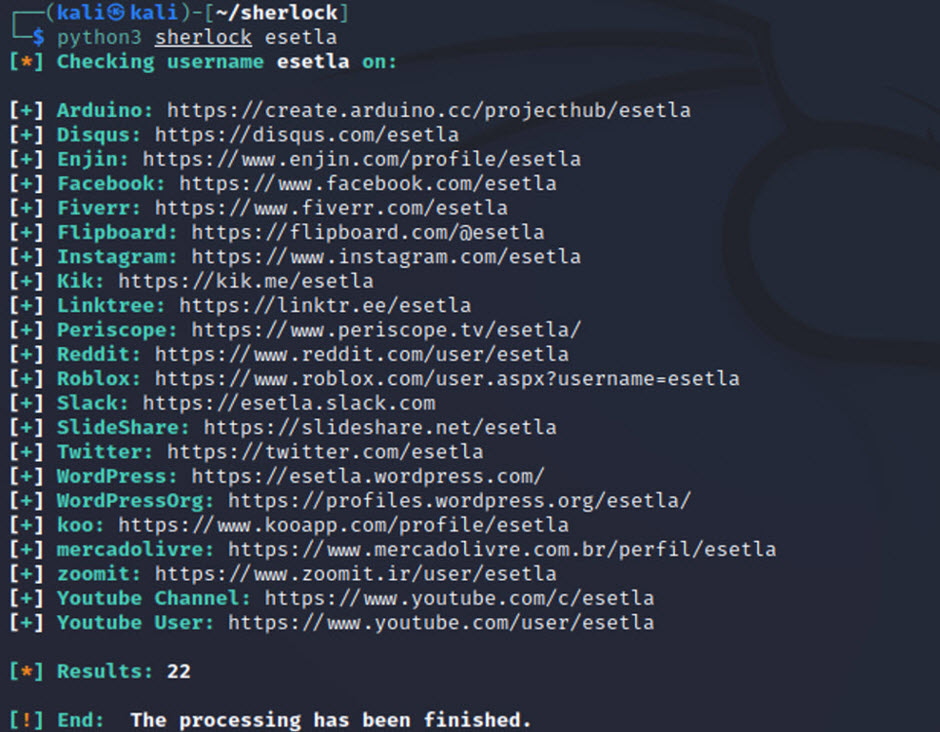

- Nástroje na sociálne siete: platformy ako Namechk a Sherlock overujú, či používateľské meno existuje na desiatkach stránok, a sú preto užitočné pri budovaní digitálnych profilov. Pokročilejšie nástroje ako Skopenow, Telegago či AccountAnalysis analyzujú správanie a prepojenia na platformách ako X, Facebook či Telegram.

- Analýza metadát: nástroje ako ExifTool, FOCA a Metagoofil dokážu z obrázkov a dokumentov extrahovať geolokáciu, mená autorov, časové pečiatky a ďalšie údaje.

- Monitoring hrozieb: automatizované projekty dokážu skombinovať OSINT s upozorneniami v reálnom čase. Napríklad FBI Watchdog varuje v reálnom čase pred zhabanými doménami a zmenami DNS. Existujú aj rôzne nástroje, ktoré sledujú kriminálne fóra a zachytávajú skoré signály pripravovaných ransomvérových kampaní.

Obrázok 1: Namechk kontroluje, či sa také isté používateľské meno nachádza na viacerých sociálnych sieťach

Obrázok 2: Sherlock robí niečo podobné cez príkazový riadok a je užitočný na mapovanie digitálnej stopy

Ako začať s OSINT

Ak začínate úplne od nuly, držte sa klasického spravodajského cyklu:

- Definujte svoje ciele – buďte si jasne vedomí, čo vyšetrujete a na aké otázky hľadáte odpoveď.

- Identifikujte relevantné zdroje, napríklad sociálne siete, webové stránky, vládne databázy alebo verejné registre.

- Zhromažďujte a analyzujte údaje s pomocou vybraných OSINT nástrojov.

- Zdokumentujte svoje zistenia a posúďte spoľahlivosť každého údaju. Dbajte na dôsledné citovanie a dokumentovanie zistení, aby ste znížili počet chýb a zabezpečili dôveryhodnosť svojej analýzy.

Odporúčané nástroje pre začiatočníkov

Ak len začínate, tu je niekoľko bezplatných nástrojov s kvalitnou dokumentáciou:

- Preskúmajte OSINT Framework, kde nájdete kategorizované zdroje.

- Experimentujte s TheHarvester, SpiderFoot a Recon-ng, aby ste pochopili automatizovaný zber údajov.

- Naučte sa základy Google Dorkingu a prácu so Shodanom.

- Vyskúšajte Maltego, ktorý prepája viacero API do jedného rozhrania a umožňuje vizualizovať vzťahy a datasety.

Modelová prípadová štúdia

Predstavme si, že firma má podozrenie na únik dát. OSINT analytik môže postupovať napríklad takto:

- Skontroluje databázy únikov, ako je Have I Been Pwned, aby zistil, či sa firemné e-maily nenachádzajú v známych únikoch.

- Pomocou Google Dorks vyhľadá verejne prístupné dokumenty (napríklad dopyt typu filetype:xls „CEO email“).

- Nasadí Shodan alebo Censys na vyhľadanie nechránených serverov.

- Pomocou Maltego alebo nástrojov na informácie zo sociálnych médií (SocMINT) zmapuje profily zamestnancov na sociálnych sieťach, aby identifikoval prípadné neúmyselné zverejnenie dôverných informácií.

- Napokon zistí, že server indexovaný Googlom používal slabé prihlasovacie údaje. Tím aktualizuje konfiguráciu a informuje používateľov, čím zabráni potenciálne vážnemu incidentu.

Na záver

Vedieť používať OSINT nástroje je jedna vec; vedieť vyšetrovať zodpovedne je vec druhá. Musíte vedieť, kedy je vhodné vytvárať sock puppet účty (falošné identity) na vyšetrovanie, kedy použiť scraping pri práci s veľkými datasetmi a kedy je vhodné skúmať dark web. A vždy pamätajte na zákony o ochrane súkromia a etiku takéhoto výskumu – sú súčasťou samotného remesla.

Blížime sa k roku 2026 a informácie z otvorených zdrojov sú aktuálnejšie než kedykoľvek predtým. Sú súčasťou toho, ako funguje kybernetická bezpečnosť, žurnalistika aj výskum. Explózia dostupných dát v kombinácii s lepšou automatizáciou a umelou inteligenciou znamená, že takmer ktokoľvek dokáže z otvorených zdrojov získať zmysluplné spravodajské výstupy. Ak sa robí správne, OSINT premieňa hluk online sveta na použiteľné a konkrétne poznatky.