Výskumníci spoločnosti ESET zachytili novú kampaň, ktorá zacielila na slovenské firmy. Útočníci rozposlali rôznym organizáciám e-mail v mene legitímnej spoločnosti s priloženou falošnou žiadosťou o cenovú ponuku. V skutočnosti však išlo o phishing a príloha obsahovala obrázok s dômyselne ukrytým škodlivým kódom.

Phishing zneužívajúci skutočnú firmu

Podľa detekčných systémov spoločnosti ESET útočníci v pondelok 10 . 11. 2025 rozposlali vlnu phishingových e-mailov 420 používateľom zo sektoru malých a stredných firiem na Slovensku. Keďže tieto spoločnosti používali bezpečnostné riešenia ESET, boli pred útokom ochránené.

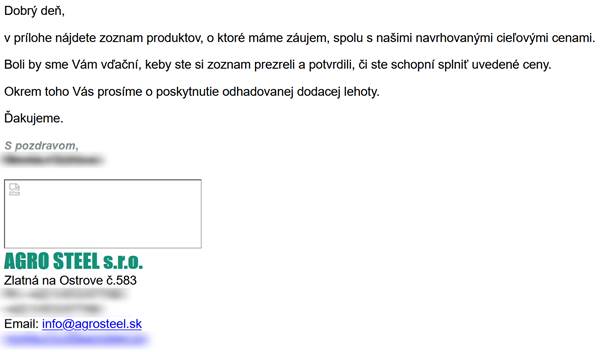

Útočníci sa vo phishingovom e-maile vydávajú za reálnu zamestnankyňu legitímnej slovenskej firmy, ktorá posiela iným spoločnostiam žiadosti o cenovú ponuku. Firma, ktorej meno zneužili, skutočne pôsobí v sektore agropotravinárskych technológií a kontakt podpísanej osoby je verejne dostupný na webe spoločnosti, jej meno však nesedí so skutočnou adresou odosielateľa.

„Dobrý deň, v prílohe nájdete zoznam produktov, o ktoré máme záujem, spolu s našimi navrhovanými cieľovými cenami. Boli by sme Vám vďační, keby ste si zoznam prezreli a potvrdili, či ste schopní splniť uvedené ceny. Okrem toho Vás prosíme o poskytnutie odhadovanej dodacej lehoty,“ píše sa v e-maile.

Obrázok 1: Screenshot phishingového e-mailu

Priložený dokument „Žiadosť o cenovú_ponuku_7510000342008.tgz” pôsobí ako spomínaná žiadosť o cenovú ponuku, no po rozbalení obsahuje skript, ktorý z online obrázku s využitím steganografie stiahe ďalší škodlivý kód.

„Pri útokoch sa steganografia často využíva na ukrývanie škodlivého kódu do obrázkov a to tak, že sa upravia niektoré pixely tak, že zmeny nie sú voľným okom viditeľné, no útočník z nich vie škodlivý kód poskladať a spustiť na zariadení obete. V tomto prípade však bol škodlivý kód pridaný až za dátami obrázku,“ vysvetľuje Ondrej Kubovič, špecialista na digitálnu bezpečnosť spoločnosti ESET.

Malvér so širokou škálou funkcií

Malvér, ktorý sa skrýval v obrázku, patrí do rodiny infostealera XWorm. Ide o populárny a aktívne používaný .NET trojan, ktorý umožňuje útočníkom získať vzdialený prístup (RAT) k zariadeniu obete. XWorm má širokú paletu funkcií, vrátane zaznamenávania stlačení kláves (keylogging), kradnutia informácií, vykonávania príkazov riadiaceho servera a používa sa aj na organizovanie DoS útokov (Denial of Service).

XWorm sa pôvodne predáva ako malvér ako služba (MaaS), no jeho zdrojový kód unikol vo februári na web a je tak jednoducho dostupný útočníkom, ktorí ho môžu využiť v pôvodnej podobe alebo ako základ pre vytvorenie vlastného, upraveného infostealera. V tejto kampani dokonca išlo o aktuálnu verziu XWorm, pravdepodobne zakúpenú od jej pôvodných tvorcov.

Okrem Slovenska zaznamenal ESET phishingovú kampaň v ten istý deň aj v susednom Poľsku. Išlo o totožný druh podvodu, len bol preložený do poľského jazyka. ESET kampaň zablokoval v Poľsku na viac ako tisícke zariadení.

Phishing na Slovensku

Na kampani môžeme nájsť niekoľko zaujímavých bodov, ktoré ilustrujú, ako môže vyzerať moderný phishing.

- Útočníci cielia lokálne – používajú bezchybnú slovenčinu, reálne mená a lokálne firmy, ktoré si používatelia môžu vyhľadať online.

- Zneužívajú verejné údaje – kontakty z webu, sociálnych sietí či obchodného registra.

- Schovávajú sa hlbšie v prílohách – namiesto klasických spustiteľných súborov používajú archívy, skripty, steganografiu v obrázkoch a iné techniky obchádzania detekcie.

- Siahajú po „hotovom“ malvéri ako je XWorm – ktorý im dáva širokú paletu funkcií bez nutnosti programovať vlastné nástroje.

Ako sa chrániť?

- Overujte odosielateľa aj kontext správy – nestačí meno, vždy si skontrolujte celú e-mailovú adresu a zamyslite sa, či takúto žiadosť od danej firmy vôbec očakávate.

- Zaobchádzajte opatrne s prílohami a odkazmi – neotvárajte nečakané archívy (.rar, .tgz, .zip a pod.) ani prílohy, ktoré majú podozrivé názvy. Pri pochybnostiach e-mail radšej nechajte skontrolovať IT oddelením alebo interným bezpečnostným tímom.

- Chráňte sa aktualizovaným bezpečnostným riešením – majte nasadený spoľahlivý softvér na ochranu koncových zariadení na všetkých zariadeniach a pravidelne ho aktualizujte.